Digitalni potpis Pregled

PREDMET: ELEKTRONSKO POSLOVANJE U OSIGURANJU

TEMA: DIGITALNI POTPIS

SADRŽAJ:

1.1.SIMETRIČNI KRIPTOSISTEMI.....................................................................................4

1.2. ASIMETRIČNI KRIPTOSISTEMI.................................................................................7

1.3. HIBRIDNI KRIPTOSISTEMI.........................................................................................9

3. NAJVAŽNIJI ASPEKTI ZAŠTITE ELEKTRONSKOG POSLOVANJA.........................11

ZAKLJUČAK………………………………………………………………………………...19

2

1. KRIPTOGRAFSKI SISTEMI

Kriptografija (kriptologija) je izvedenica iz grčkog pridjeva κρυπτός kriptós

"skriven" i glagola γράφω gráfo "pisati".

Za bolje razumijevanje kriptografije potrebno je poznavati i

pojmove šifrovanje, dešifrovanje i ključ. Šifrovanje znači skrivanje podataka i njihovo

transformiranje u obično neprepoznatljiv sadržaj. Dešifrovanje predstavlja obrnuti proces

tj. konverziju iz neprepoznatljivog šifrovanog oblika natrag u "čitljiv" oblik. Ključ kao

pojam vezan uz kriptografiju predstavlja podatak koji omogućava šifrovanje i/ili

dešifrovanje. Ključ dakle predstavlja jedan ili više podataka koji uz poznati algoritam vode

do početnih podataka i obratno

.

Za zaštitu podataka primjenjuju se kriptografski sistemi ili kriptosistemi. Svaki

kriptosistem se sastoji od kriptografskog algoritma i protokola koji omogućava njihov rad.

Danas postoje različiti kriptosistemi i možemo ih podijeliti u tri grupe:

1. simetrični kriptosistemi;

2. asimetrični kriptosistemi;

3. hibridni kriptosistemi.

1.1.SIMETRIČNI KRIPTOSISTEMI

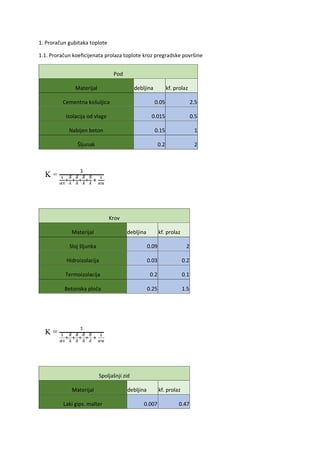

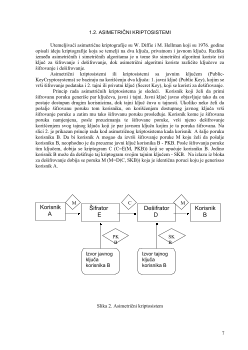

Osnovna osobina simetrčnih kriptosistema ili kriptosistema sa jednim ključem (Single-

Key-Kriptosystems) je da se isti ključ koristi i za šifrovanje i za dešifrovanje. Na sl.1 prikazan

je princip rada simetričnog kriptosistema, kada recimo, korisnik A želi da pošalje poruku

korisniku B. Korisnik A najprije generiše poruku M koja se upućuje u blok za šifrovanje E. U

tom bloku se vrši šifrovanje poruke M uz korišćenje pristiglog ključa iz izvora ključa, i na taj

način se kreira kriptogram C (matematički zapisano: C=E(M,K)). Zatim se taj kriptogram

nezaštićenim kanalom prenosi do bloka za dešifrovanje D. U njemu se vrši dešifrovanje

kriptograma C pomoću ključa koji je identičan ključu koji se koristi kod šifrovanja, i tako se

formira poruka M (M=D(C,K)) koju prima korisnik B. Pri tome, poruka koju generiše

korisnik A i poruka koju prima korisnik B treba da su u potpunosti jednake. Kao što je

navedeno, kriptogram se od korisnika A do korisnika B kreće nezaštićenim kanalom. Na tom

kanalu postoji korisnik C (napadač) koji može da uhvati kriptogram sa namerom da sazna

sadržaj poruke koju taj kriptogram skriva (pasivan napadač) ili da pokuša da u kriptogram

ubaci neke svoje poruke (aktivan napadač). Iako uhvati kriptogram, napadač teško da može da

sazna sadržaj poruke ukoliko ne zna ključ.

Naime, kriptografski algoritmi imaju snažnu matematičku osnovu, tako da

omogućavaju visok stepen zaštite podataka. Neki od njih su tako uspiješni u zaštiti da još niko

nije pronašao (ili nije objavio) matematičke procedure koje bi omogućile njihovo probijanje.

Kod takvih algoritama, jedini način napada koji može da se primjeni je pretraživanje svih

mogućih ključeva. Ukoliko je broj mogućih ključeva ogroman, što najčešće i jeste slučaj,

navedeno pretraživanje je beskorisno. Na osnovu izloženog zaključujemo da ključ mora da se

drži u tajnosti, dok kriptogram može da se šalje i po nezaštićenom kanalu s obzirom na to da

do sadržaja poruke može da dođe samo onaj korisnik koji ima ključ.

4

Slika 1. Simetrični kriptosistem

Osnovni problem kod simetričnih kriptosistema je distribucija ključeva. Naime,

korisnici koji žele da razmjene poruku prethodno moraju da se dogovore o ključu tj. o lozinci

(password). Jedini pouzdan način je ukoliko se oni fizički sretnu i sporazumeju o ključu.

Međutim, čest je slučaj da su korisnici fizički razdvojeni i da ne mogu da dođu u neposredan

kontakt. Oni u tom slučaju, moraju da koriste neki zaštićen kanal da bi se dogovorili o ključu.

Međutim, problem je što zaštićen kanal praktično i ne postoji, a ukoliko bi i postojao

postavlja se pitanje zašto se tim zaštićenim kanalom na bi poslala poruka, pa u tom slučaju ne

bi ni postojala potreba za šifrovanjem. Drugi problem koji se javlja kod simetričnih

kriptosistema je što je povremeno potrebno vršiti zamjenu postojećih ključeva novim

ključevima veće dužine, što neizostavno dovodi do potrebe za ponovnim sporazumjevanjem o

ključu između korisnika. Razlog tome su sve veće mogućnosti savremenih računara, čime se

povećava verovatnoća otkrivanja nepoznatih ključeva. Tako na primer, dužina ključa od

56bita je danas na granici dovoljnog s obzirom na to da savremeni računari mogu relativno

brzo da otkriju ključ te dužine. Najpoznatiji algoritmi simetričnih kriptosistema su: DES

(Data Encryption Standard) sa ključem dužine od 56 bita, 3DES sa dva ključa od po 112 bita,

3DES sa ključem od 168bita, RC2 i RC4 (Ron’s Ciphers) sa ključevima od 40 i 128 bita. Iako

je 1977. godine data preporuka od Američkog nacionalnog biroa za standarde za korišćenje

DES sistema, vlada SAD-a nikad nije koristila DES za zaštitu svojih povjerljivih podataka

zbog toga sto je dužina kljuca od 56 bita bila kratka za pokušaje brutalnih napada. Obzirom

da je u poslednjih nekoliko godina zabilježen veliki broj probijanja DES algoritama

razbijanjem ključa za kriptovanje, mnoge organizacije su prešle na korišćenje Triple DES

algoritama sa ključem od 168 bita.

5

Korisnik

A

Šifrator

E

Dešifrator

D

Korisnik

B

Korisnik

C

Izvor

ključa

Izvor

ključa

M

K

K

C

M

Želiš da pročitaš svih 20 strana?

Prijavi se i preuzmi ceo dokument.

Slični dokumenti

Ovaj materijal je namenjen za učenje i pripremu, ne za predaju.