Zaštita informacionih mreža Pregled

INTERNACIONALNI UNIVERZITET U TRAVNIKU

SAOBRAĆAJNI FAKULTET

TRAVNIK

Odsjek: Telekomunikacije

Tema: Zaštita informacionih mreža

Seminarski rad

Predmet:

Informacione mreže

1

SADRŽAJ

1. Uvod................................................................................................................................2

2. Oblici zaštite od zloupotrebe informacione tehnologije.................................................3

2.1.

Zaštita informacionog sistema od prisustva neovlaštenih

korisnika.........................3

3. Wi – Fi mreža..................................................................................................................4

3.1.

Način rada Wi-Fi mreže....................................................................................4

3.2.

Sigurnost Wi - Fi mreža...................................................................................5

3.3.

Primjeri..........................................................................................................5

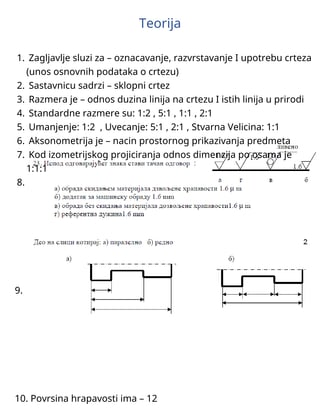

4. Tipovi zaštite........................................................................................................6

5. Zaključak..............................................................................................................8

6. Literatura..............................................................................................................9

Želiš da pročitaš svih 10 strana?

Prijavi se i preuzmi ceo dokument.

Slični dokumenti

Ovaj materijal je namenjen za učenje i pripremu, ne za predaju.